美国十次 实战!退出登录时怎么借助外力使JWT令牌失效?

[[442955]]美国十次

本文转载自微信公众号「码猿时候专栏」,作家鄙人陈某。转载本文请考虑码猿时候专栏公众号。

今天这篇著述先容一下如安在修改密码、修改权限、刊出等场景下使JWT失效。

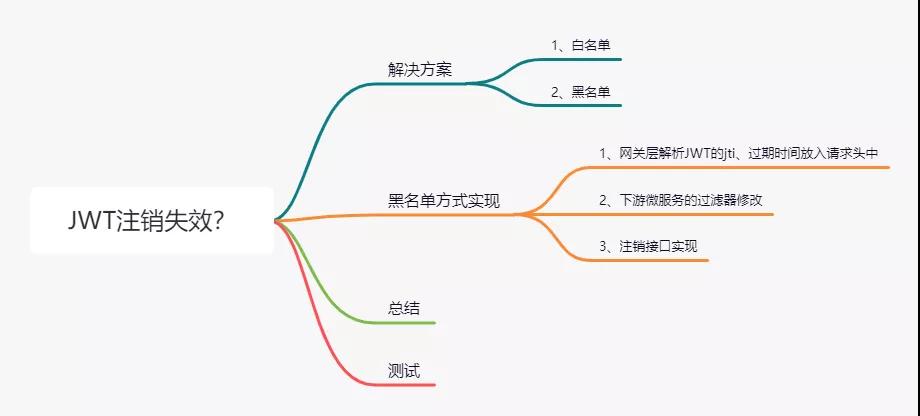

著述的目次如下:

JWT最大的一个上风在于它是无情景的,本身包含了认证鉴权所需要的悉数信息,劳动器端无需对其存储,从而给劳动器减少了存储支出。

但是无情景引出的问题亦然不言而喻的,它无法作废未过期的JWT。例如诠释刊出场景下,就传统的cookie/session认证机制,只需要把存在劳动器端的session删掉就OK了。

但是JWT呢,它是不存在劳动器端的啊,好的那我删存在客户端的JWT行了吧。额,社会本就复杂别再诳骗我方了好么,被你在客户端删掉的JWT如故不错通过劳动器端认证的。

使用JWT要额外明确的少许:JWT失效的唯独道路便是恭候时辰过期。

但是不错借助外力保存JWT的情景,这时就有东说念主问了:你这不是打脸吗?用JWT就因为它的无情景性,这时候又要保存它的情景?

其实否则,这不被被逼无奈了吗?不使用外力保存JWT的情景,你说怎么驱散刊出失效?

常用的决议有两种,白名单和黑名单形式。

1、白名单

白名单的逻辑很简单:认证通逾期,将JWT存入redis中,刊出时,将JWT从redis中移出。这种形式和cookie/session的形式大同小异。

2、黑名单

黑名单的逻辑也额外简单:刊出时,将JWT放入redis中,而况竖立过期时辰为JWT的过期时辰;请求资源时判断该JWT是否在redis中,如若存在则拒绝拜访。

白名单和黑名单这两种决议皆比拟好驱散,但是黑名单带给劳动器的压力远远小于白名单,毕竟刊出不是鄙俚性操作。

黑名单形式驱散底下以黑名单的形式先容一下如安在网关层面驱散JWT的刊出失效。

究竟向Redis中存储什么?

如若平直存储JWT令牌可行吗?诚然可行,不外JWT令牌但是很长的哦,这么对内存的条款亦然挺高的。

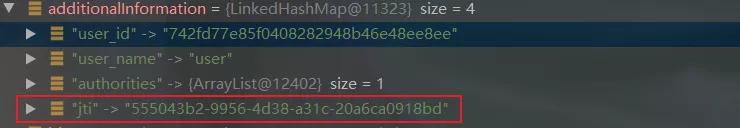

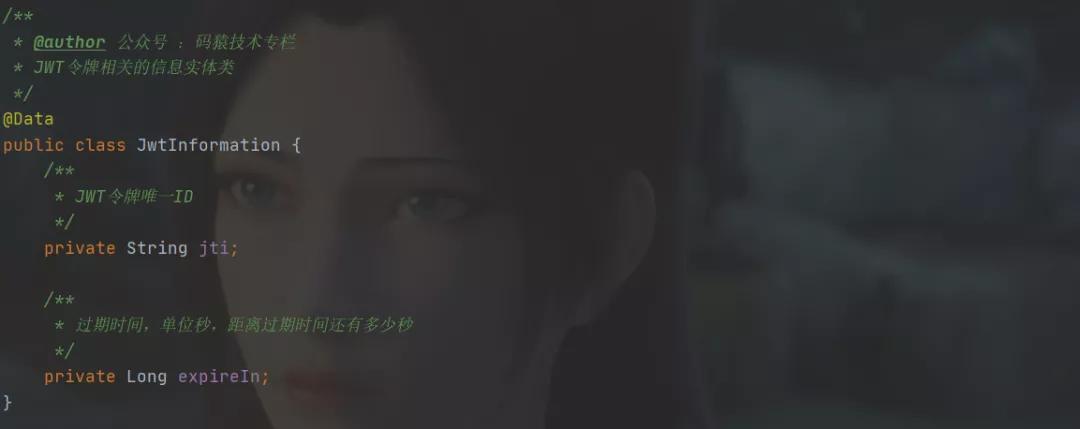

熟识JWT令牌的皆知说念,JWT令牌中有一个jti字段,这个字段不错说是JWT令牌的唯独ID了,如下:

因此不错将这个jti字段存入redis中,四肢唯独令牌记号,这么一来是不是从简了好多的内存?

怎么驱散呢? 分为两步:

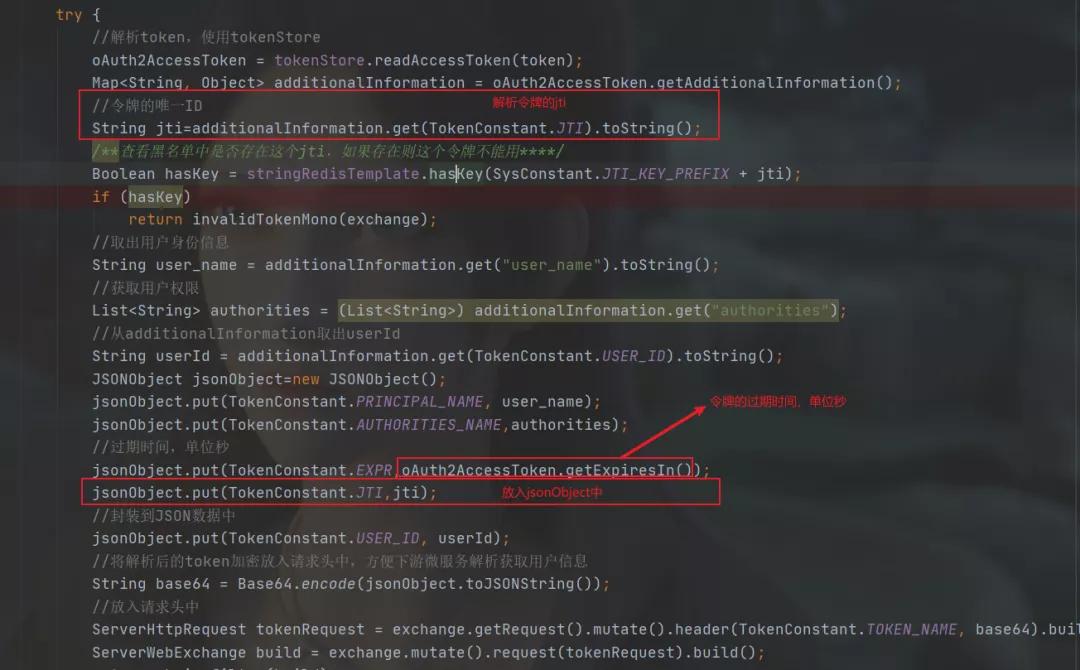

网关层的全局过滤器中需要判断黑名单是否存在现时JWT 刊出接口中将JWT的jti字段四肢key存放到redis中,且竖立了JWT的过期时辰1、网关层通晓JWT的jti、过期时辰放入请求头中

在网关的全局过滤器GlobalAuthenticationFilter中平直从令牌中通晓出jti和过期时辰。

这里的逻辑分为如下尺度:

通晓JWT令牌的jti和过期时辰

笔据jti从redis中查询是否存在黑名单中,如若存在则平直抵制,否则放行

将通晓的jti和过期时辰封装到JSON中,传递给下贱微劳动

要害代码如下:

2、下贱微劳动的过滤器修改

还铭刻上篇著述:实战干货!Spring Cloud Gateway 整合 OAuth2.0 驱散踱步式结伙认证授权!中微劳动的过滤器AuthenticationFilter吗?

AuthenticationFilter这个过滤工具来解密网关层传递的JSON数据,并将其封装到Request中,这么在业务顺次中便不错随时赢得到想要的用户信息。

这里我是把JWT干系的信息同期封装到了Request中,实体类为JwtInformation,如下:

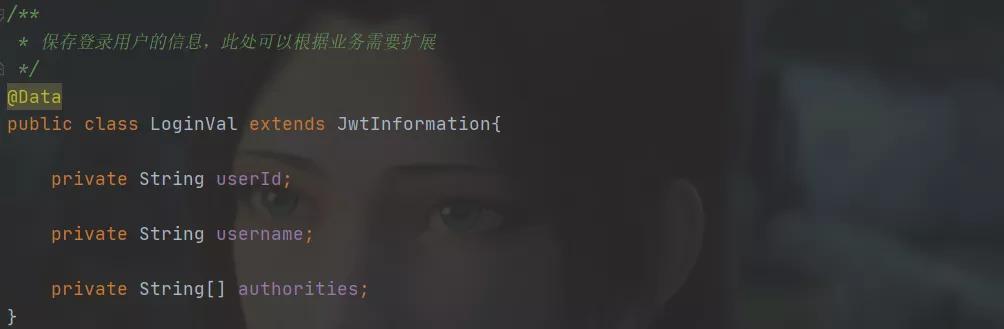

LoginVal招揽了JwtInformation,如下:

此时AuthenticationFilter这个过滤器修改起来就很简单了,只需要将jti和过期时辰封装到LoginVal中即可,要害代码如下:

逻辑很简单,上图皆有标注。

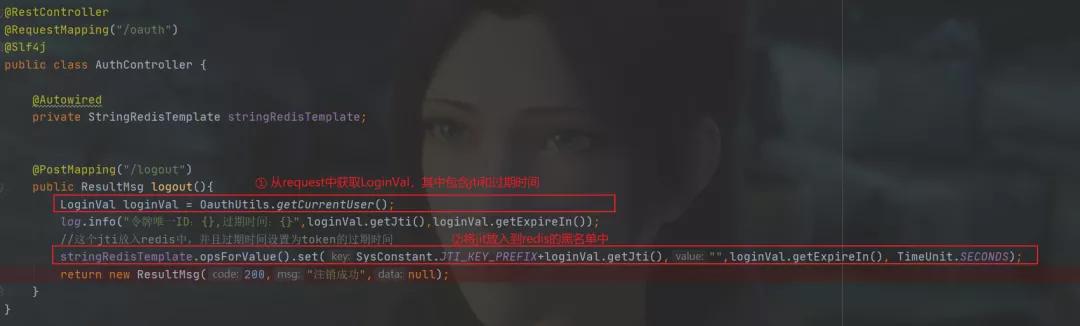

3、刊出接口驱散

之前著述中并莫得提供刊出接口,因为无情景的JWT根柢不需要退出登录,傻等着过期呗。

诚然为了驱散刊出登录,借助了Redis,那么刊出接口必不成少了。

逻辑很简单,平直将退出登录的JWT令牌的jti竖立到Redis中,过期时辰竖立为JWT过期时辰即可。代码如下:

OK了,至此还是驱散了JWT刊出登录的功能.......

波及到的三个模块的蜕变,分裂如下:

称号 功能 oauth2-cloud-auth-server OAuth2.0认证授权服 oauth2-cloud-gateway 网关劳动 oauth2-cloud-auth-common 人人模块

念念想很简单,JWT既然是无情景的,只可借助Redis记载它的情景,这么才调达到使其失效的标的。

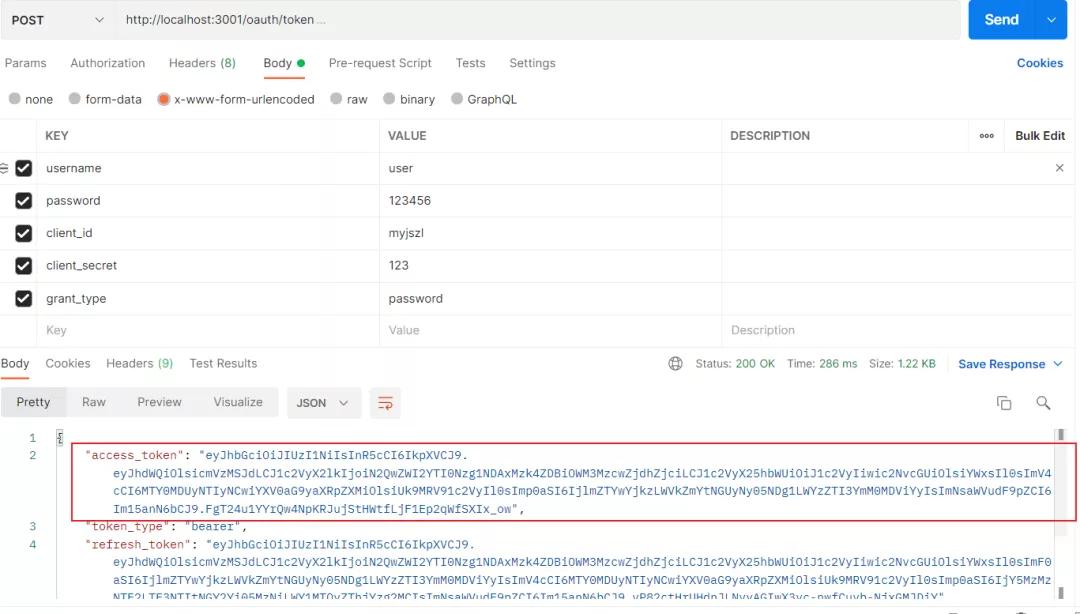

测试业务基本完成了,底下走一个历程测试一下,如下:

1、登录,苦求令牌

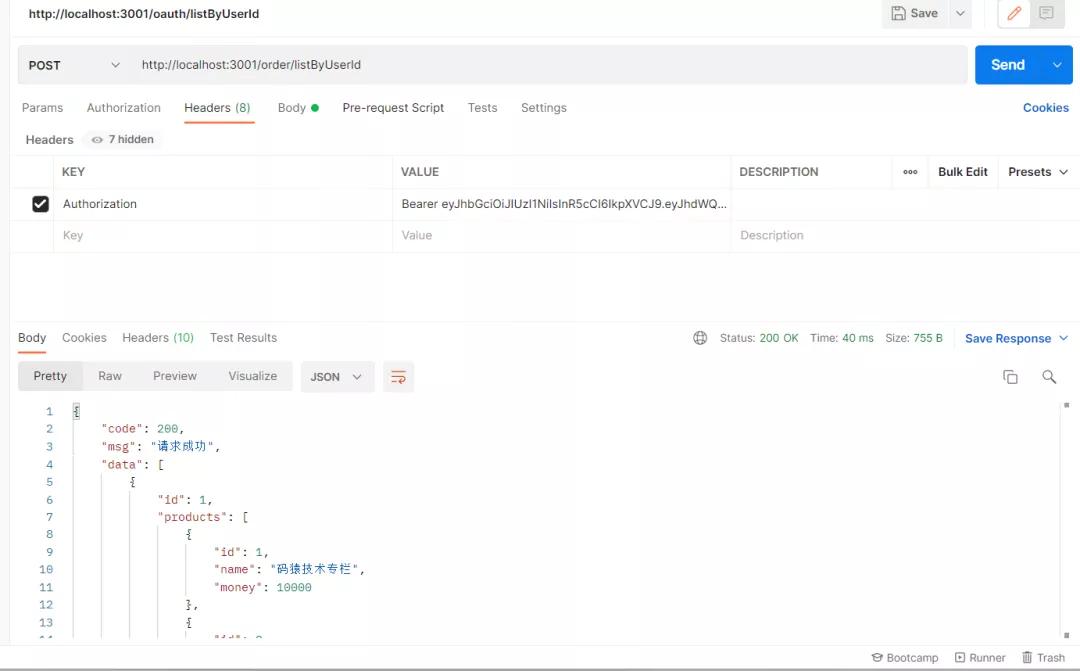

2、拿着令牌拜访接口

该令牌并莫得刊出,因此不错通俗拜访,如下:

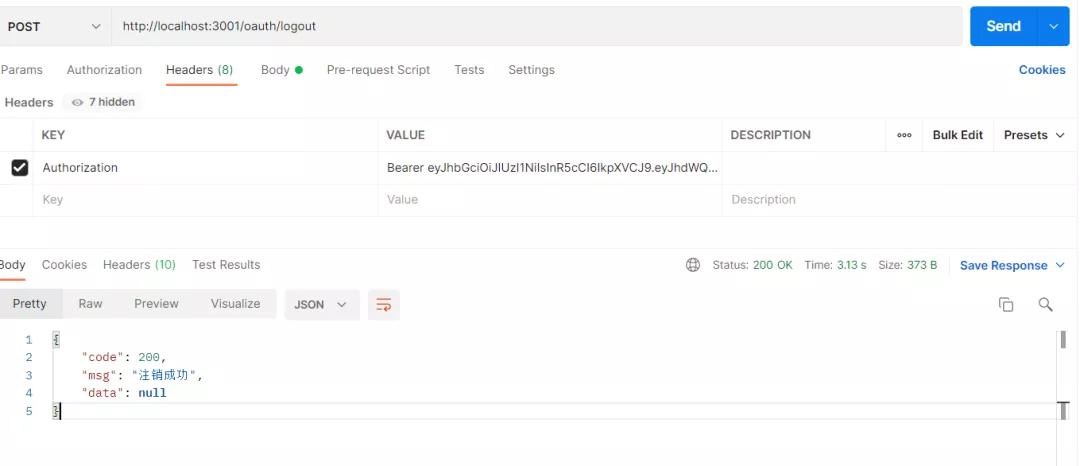

3、调用接口刊出登录

请求如下:

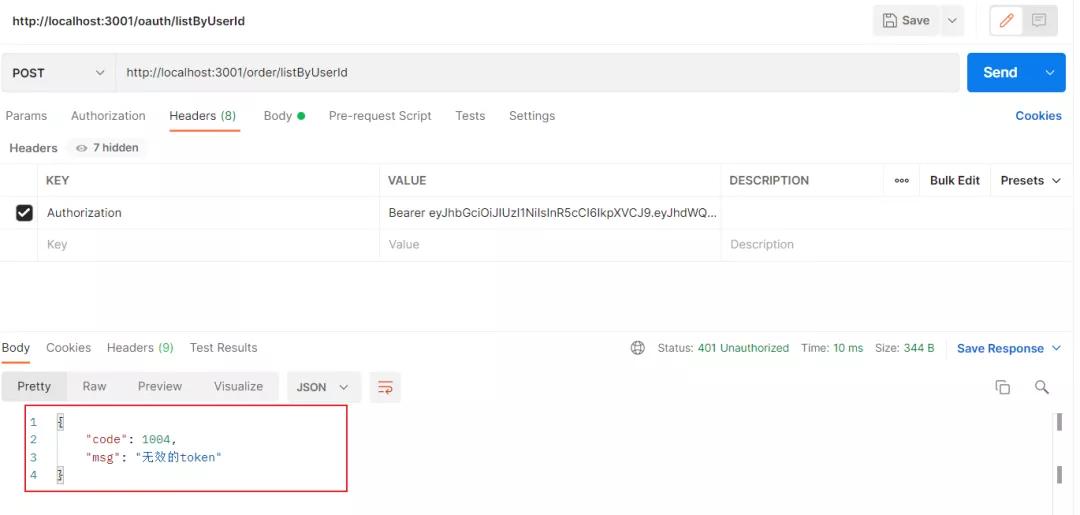

4、拿着刊出的令牌拜访接口

由于令牌还是刊出了,因此细则拜访欠亨接口,复返如下:

美国十次